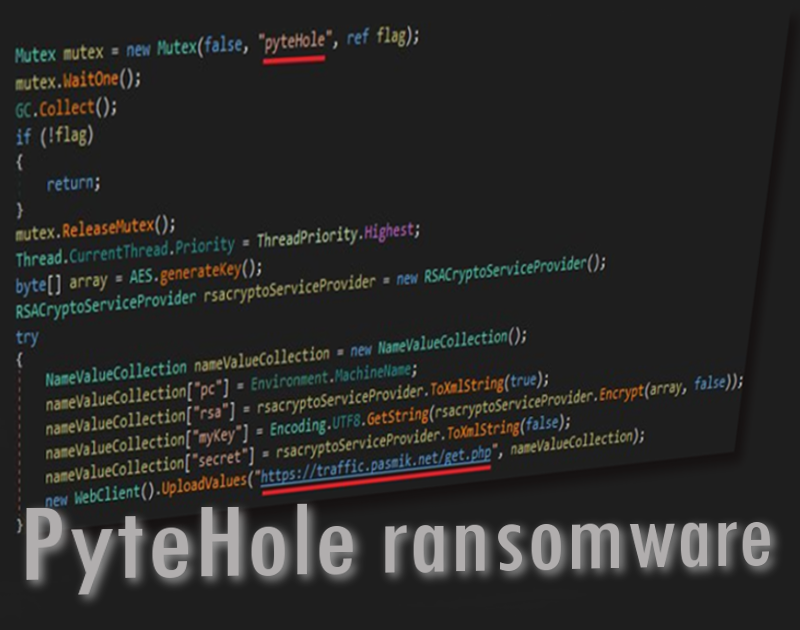

Het PyteHole crypto-virus valt op tussen de huidige trend van ransomware infecties door niet te proberen gebruikers geld afhandig te maken. Verrassend genoeg heeft PyteHole geen .txt of .hmtl bestanden die instructies bevatten welke slachtoffers dienen te volgen. Momenteel gebruikt deze variant nog geen technieken om zijn payload te verdelen, het wacht nog op zijn kans. De Hackers’ C&C-server wordt misschien wel gehost door Websupport.sk en sommige beveiliging onderzoekers hebben verklaard dat als dit waar is, ze een kans hebben om het offline te halen. De PyteHole ransomware is in staat om data te versleutelen en voegt een .adr extensie toe. Alle data zal gecorrumpeerd worden nadat de ransomware infectie er een algoritme op los liet.

Analyse van de PyteHole ransomware

Hoewel de PyteHole ransomware zich momenteel niet snel verspreid, betekent dit niet dat de situatie niet kan veranderen. Het is mogelijk dat de ransomware nog verder ontwikkeld wordt en dat hackers een variant zullen introduceren die een losgeldbrief en andere noodzakelijke instructies voor de slachtoffers bevat. Momenteel echter zijn er geen prijzen ingesteld en als je geïnfecteerd wordt zal je geen mogelijkheid aangeboden krijgen om het op te lossen. Het PyteHole virus gebruikt de .adr extensie om de versleutelde data te onderscheiden van de andere.

De activiteit van ransomware infecties kan opgemerkt worden als je het Windows Taakbeheer nauwkeurig nakijkt. Probeer om tussen de actieve processen deze die er bizar uitzien te vinden. Bijvoorbeeld, de payload van deze infectie is pyte-hole.exe. Het bestand zou als dit kunnen worden gedetecteerd, maar we nemen echter aan dat de ontwerpers van ransomware het zullen verbergen achter een meer ordinaire titel. Pyte-hole.exe werd geïdentificeerd als een Win32 EXE.

Download.windowsupdate.com en Traffic.pasmik.net kunnen gerelateerd worden aan dit virus, wat betekent dat de C&C server van de hackers zich op één van deze websites bevindt. Bovendien als we rekening houden met de titel van het eerste domein, is het goed mogelijk dat de payload via deze pagina zal verspreid worden. Als het PyteHole virus begint met het vragen van een losgeld in bitcoins, ga hier dan niet mee akkoord. Denk eraan dat de hackers je makkelijk kunnen misleiden tot betalen. Ze kunnen je bestanden coderen en dan niets meer van zich laten horen.

Bescherm jezelf tegen ransomware infecties

Hoe kun je jezelf beschermen tegen ransomware? De makkelijkste manier is door een back-up te maken op speciaal hiervoor voorziene locaties of op een USB-stick of dergelijke. Als een crypto-virus je data ruïneert, heb je een beveiligde bron om deze van te herstellen. Betaal nooit de gevraagde sommen omdat dit de misdadigers enkel zal aanzetten tot het creëren van meer infecties.

Distributiemethodes die de PyteHole ransomware zou kunnen selecteren

De meeste methodes zijn zeer goed gekend. Kwaadaardige spam campagnes, met schadelijke bijlagen kunnen aan willekeurige e-mailadressen verstuurd worden. Controleer steeds het mailadres van de afzender. Als het er verdacht uitziet, contacteer dan de officiële instantie en kom te weten of dit bericht al dan niet legitiem is.

Spyhunter, Malwarebytes en Hitman zijn de tools die he zullen verlossen van malware: zelfs van de angstwekkende ransomware. De PyteHole ransomware mag dan momenteel nog niet actief verspreid worden, toch is het aangeraden rogue inhoud te mijden.

De Pytehole Ransomware snelkoppelingen

- Analyse van de PyteHole ransomware

- Bescherm jezelf tegen ransomware infecties

- Distributiemethodes die de PyteHole ransomware zou kunnen selecteren

- Automatische tools Malware verwijderen

- Hoe De PyteHole ransomware verwijderen via het Systeemherstel?

- 1. Herstart je computer in Veilige Modus met Opdracht Prompt

- 2. Complete verwijdering van PyteHole virus

- 3. Herstel door PyteHole ransomware aangetaste bestanden met “Shadow Volume Copies”

Automatische tools Malware verwijderen

(Win)

Opmerking: Spyhunter proef levert detectie van parasieten zoals De Pytehole Ransomware en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Opmerking: Combo Cleaner proef levert detectie van parasieten zoals De Pytehole Ransomware en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar,

Hoe De PyteHole ransomware verwijderen via het Systeemherstel?

1. Herstart je computer in Veilige Modus met Opdracht Prompt

voor Windows 7 / Vista/ XP

- Start → Afsluiten → Herstarten → OK.

- Druk herhaaldelijk op de F8 toets tot het Geavanceerde Boot Opties venster verschijnt.

- Kies Veilige Modus met Opdracht Prompt.

voor Windows 8 / 10

- Druk op Aan/Uit op Windows aanmeldscherm. Druk dan op de Shift toets en hou hem ingedrukt en klik op Herstarten.

- Kies probleemoplossing → Geavanceerde Opties → Opstart instellingen en klik op herstarten.

- Terwijl het laadt, selecteer Veilige Modus met Opdracht Prompt inschakelen uit de lijst van Opstart Instellingen.

Systeembestanden en instellingen herstellen.

- Als de Opdracht Prompt modus laadt, geef je cd herstel in en druk op Enter.

- Geef dan rstrui.exe in en druk opnieuw op Enter.

- Klik op “Volgende” in het venster dat verscheen.

- Selecteer één van de Herstelpunten die beschikbaar zijn voor dat PyteHole ransomware je systeem geïnfiltreerd heeft en klik dan op “Volgende”.

- Om het Systeemherstel te starten klik je op “Ja”.

2. Complete verwijdering van PyteHole virus

Na het herstellen van je systeem, is het aangeraden om je computer te scannen met een anti-malware programma, zoals Spyhunter en verwijder alle kwaadaardige bestanden die gerelateerd zijn aan De PyteHole ransomware.

3. Herstel door PyteHole ransomware aangetaste bestanden met “Shadow Volume Copies”

Als je de Systeemherstelfunctie niet gebruikt, kan shadow copy momentopnamen gebruiken. Deze bewaren kopieën van je bestanden op het tijdstip dat de systeemherstel momentopname aangemaakt werd. Meestal probeert PyteHole virus om alle Shadow Volume Copies te verwijderen, dus het kan zijn dat deze methode niet op alle computers werkt.

Shadow Volume Copies zijn enkel beschikbaar voor Windows XP Service Pack 2, Windows Vista, Windows 7, en Windows 8. Er zijn twee manieren om je bestanden te herstellen via Shadow Volume Copy. JE kan dit doen via ‘native Windows Previous Versions’ of via Shadow Explorer.

a) Native Windows Previous VersionsRechtermuisklik op een gecodeerd bestand en selecteer Eigenschappen>Vorige versies tab. Nu zal je alle beschikbare kopieën van dat specifiek bestand en het tijdstip wanneer het opgeslagen werd in een Shadow Volume Copy. Kies de versie van het bestand dat je wil herstellen en klik op Copy als je het in dezelfde map als die van jou wil bewaren, of Herstellen als je het bestaande, gecodeerde bestand wilt. Als je eerst de inhoud van het bestand wilt zien, klik dan gewoon op openen.

Het is een gratis programma dat je online kan vinden. Je kan ofwel de volledige of de draagbare versie van Shadow Explorer downloaden. Open het programma. Selecteer in de linker bovenhoek de schijf waar het bestand waar je naar opzoek bent bewaard werd. Je zal alle mappen op die schijf te zien krijgen. Om een volledige map op te halen, rechtermusiklik er op en selecteer “Exporten”. Kies dan de locatie waar je het wilt bewaren.

Opmerking: In veel gevallen is het onmogelijk om de bestanden die aangetast werden door moderne ransomware te herstellen. Daarom raad ik aan om een degelijke cloud back-up software te gebruiken uit voorzorg. We raden je aan om Carbonite, BackBlaze, CrashPlan of Mozy Home eens te bekijken.