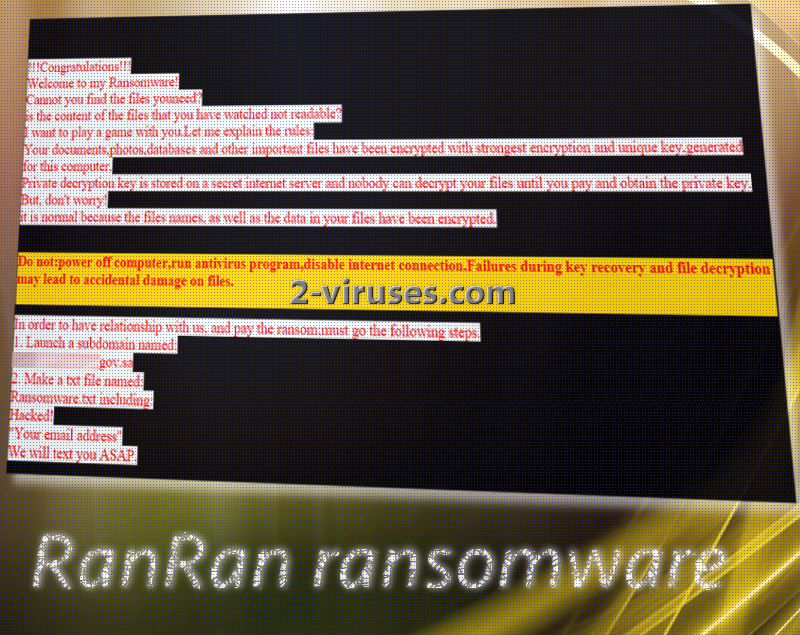

Deze ransomware lijkt heel veel politieke boodschappen te bevatten en eist, verrassend genoeg, niet dat mensen een losgeld betalen maar vraagt hen een andere actie te ondernemen. Er wordt van slachtoffers gevraagd dat ze een controversiële uitspraak doen over de Saoedische koning. Als je zenuwachtig wordt van deze variant, lees dan dit artikel verder omdat we je zullen voorzien van alle nodige informatie. Het RanRan virus is uniek en we raden je echt aan er meer over te weten te komen. Aangezien het zeer makkelijk is om geïnfecteerd te worden met malware, raden we je aan om steeds voorzichtig te zijn en dubieuze links, advertenties, sites, mails of berichten/posts te mijden. Het RanRan virus richt zich vooral op het Midden-Oosten. I.p.v. het uitvoeren van transacties in bitcoins, worden slachtoffers van de RanRan ransomware ertoe aangezet een sub domein aan te maken, eindigend met gov.sa en een .txt uitvoeringsbestand genaamd Ransomware.txt. De mail wordt verondersteld het mailadres van het slachtoffer te bevatten waarop de hackers hen zogezegd gaan contacteren.

Meer details over de RanRan ransomware

Momenteel is het niet duidelijk hoe RanRan toegang krijgt tot je apparaat. Deze variant is echter niet zo krachtig omdat beveiligingsonderzoekers je reeds kunnen voorzien van professionele hulp bij het decoderingsproces. Dankzij wat ernstige tekortkomingen in de codes van het RanRan virus, zijn er reeds 2 tools voor het herstellen van d bestanden beschikbaar voor de mensen van Saoedi-Arabië. Over het eigenlijke decoderingsproces, de RanRan variant gebruikt een nogal unieke strategie om data te ruineren.

Bestanden van verschillende groottes zullen gecodeerd worden met afzonderlijke sleutels. De ransomware maakt een “pubkey” map aan op het C-station waaraan een decoderingssleutel (RSA) wordt toegevoegd. Als er iets fout gaat tijdens dit proces, geeft de malware het niet zomaar op. Het zal zijn voordeel halen uit de md5 hash welke dienst doet als een code voor RC4. Op de één of andere manier zal, het RanRan virus de codering voor elkaar krijgen en elk versleuteld bestand zal een .zXz extensie krijgen.

Om de extensie die het toevoegt aan de geruïneerde data te laten overeenstemmen, upload het RanRan virus ook een .zXz bestand naar het bureaublad. Nadat het slachtoffer dit uitvoert, zal het openen in een browser. Het bericht bevat voldoende grammatica fouten om te veronderstellen dat het niet geschreven werd door iemand die vloeiend is in het Engels. Daar het zich vooral richt op mensen uit Saoedi-Arabië is het mogelijk dat een hacker uit dit land er verantwoordelijk voor is. Deze ransomware kan een soort van rebellie tegen de Saoedische koning zijn, we betwijfelen echter sterk dat dit de manier is om een verschil te maken.

Bestanden decoderen die versleuteld werden door de RanRan ransomware

Aangezien het RanRan virus het werk van amateurs lijkt te zijn, wordt het niet meer als een bedreiging gezien. Niet één, maar twee tools voor het decoderen zijn reeds beschikbaar. Klik hier om doorgestuurd te worden naar een pagina op GitHub die je zal voorzien van de openbare tools, ontworpen om de bestanden te herstellen. Alle nodige informatie kan je terugvinden op de site. Als je echter volledig veilig wil zijn voor ransomware, moet je de tijd vinden om je bestanden op te slaan op een back-up. Er zijn heel wat faciliteiten die zo’n service aanbieden. Bovendien is het ook een goed idee om je bestanden te bewaren op een USB-stick.

Potentiele manieren voor het verdelen van de RanRan ransomware

Voor het sluiten en bespioneren van een aantal processen, moet het RanRan virus eerst je pc infiltreren. De exacte manie die de hackers hiervoor geselecteerd hebben is nog niet geweten, maar we hebben een paar ideeën. Als eerste, zou het kunnen dat willekeurige politieke mails verstuurd worden aan mensen uit Saoedi-Arabië. Het bericht zal waarschijnlijk een bijlage bevatten, wat de payload van het virus zal blijken te zijn. We raden onze lezers steeds aan om voorzichtig te zijn met het openen van mails, je weet maar nooit: misschien koos men jou wel uit voor het ontvangen van spam.

Om het RanRan virus te verwijderen, kan je kiezen uit twee opties. De eerste is het handmatig verwijderen, dit kan echter moeilijk zijn als je nog geen ervaring hebt met het verwijderen van malware. Makkelijker is het gebruiken van een anti-malware tool. Spyhunter of Malwarebytes zullen succesvol alle malware dreigingen detecteren en verwijderen.

Ranran Ransomware snelkoppelingen

- Meer details over de RanRan ransomware

- Bestanden decoderen die versleuteld werden door de RanRan ransomware

- Potentiele manieren voor het verdelen van de RanRan ransomware

- Automatische tools Malware verwijderen

- Hoe RanRan ransomware verwijderen via het Systeemherstel?

- 1. Herstart je computer in Veilige Modus met Opdracht Prompt

- 2. Complete verwijdering van RanRan ransomware

- 3. Herstel door RanRan ransomware aangetaste bestanden met “Shadow Volume Copies”

Automatische tools Malware verwijderen

(Win)

Opmerking: Spyhunter proef levert detectie van parasieten zoals Ranran Ransomware en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Opmerking: Combo Cleaner proef levert detectie van parasieten zoals Ranran Ransomware en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar,

Hoe RanRan ransomware verwijderen via het Systeemherstel?

1. Herstart je computer in Veilige Modus met Opdracht Prompt

voor Windows 7 / Vista/ XP

- Start → Afsluiten → Herstarten → OK.

- Druk herhaaldelijk op de F8 toets tot het Geavanceerde Boot Opties venster verschijnt.

- Kies Veilige Modus met Opdracht Prompt.

voor Windows 8 / 10

- Druk op Aan/Uit op Windows aanmeldscherm. Druk dan op de Shift toets en hou hem ingedrukt en klik op Herstarten.

- Kies probleemoplossing → Geavanceerde Opties → Opstart instellingen en klik op herstarten.

- Terwijl het laadt, selecteer Veilige Modus met Opdracht Prompt inschakelen uit de lijst van Opstart Instellingen.

Systeembestanden en instellingen herstellen.

- Als de Opdracht Prompt modus laadt, geef je cd herstel in en druk op Enter.

- Geef dan rstrui.exe in en druk opnieuw op Enter.

- Klik op “Volgende” in het venster dat verscheen.

- Selecteer één van de Herstelpunten die beschikbaar zijn voor dat RanRan virus je systeem geïnfiltreerd heeft en klik dan op “Volgende”.

- Om het Systeemherstel te starten klik je op “Ja”.

2. Complete verwijdering van RanRan ransomware

Na het herstellen van je systeem, is het aangeraden om je computer te scannen met een anti-malware programma, zoals Spyhunter en verwijder alle kwaadaardige bestanden die gerelateerd zijn aan RanRan virus.

3. Herstel door RanRan ransomware aangetaste bestanden met “Shadow Volume Copies”

Als je de Systeemherstelfunctie niet gebruikt, kan shadow copy momentopnamen gebruiken. Deze bewaren kopieën van je bestanden op het tijdstip dat de systeemherstel momentopname aangemaakt werd. Meestal probeert RanRan virus om alle Shadow Volume Copies te verwijderen, dus het kan zijn dat deze methode niet op alle computers werkt.

Shadow Volume Copies zijn enkel beschikbaar voor Windows XP Service Pack 2, Windows Vista, Windows 7, en Windows 8. Er zijn twee manieren om je bestanden te herstellen via Shadow Volume Copy. JE kan dit doen via ‘native Windows Previous Versions’ of via Shadow Explorer.

a) Native Windows Previous VersionsRechtermuisklik op een gecodeerd bestand en selecteer Eigenschappen>Vorige versies tab. Nu zal je alle beschikbare kopieën van dat specifiek bestand en het tijdstip wanneer het opgeslagen werd in een Shadow Volume Copy. Kies de versie van het bestand dat je wil herstellen en klik op Copy als je het in dezelfde map als die van jou wil bewaren, of Herstellen als je het bestaande, gecodeerde bestand wilt. Als je eerst de inhoud van het bestand wilt zien, klik dan gewoon op openen.

Het is een gratis programma dat je online kan vinden. Je kan ofwel de volledige of de draagbare versie van Shadow Explorer downloaden. Open het programma. Selecteer in de linker bovenhoek de schijf waar het bestand waar je naar opzoek bent bewaard werd. Je zal alle mappen op die schijf te zien krijgen. Om een volledige map op te halen, rechtermusiklik er op en selecteer “Exporten”. Kies dan de locatie waar je het wilt bewaren.

Opmerking: In veel gevallen is het onmogelijk om de bestanden die aangetast werden door moderne ransomware te herstellen. Daarom raad ik aan om een degelijke cloud back-up software te gebruiken uit voorzorg. We raden je aan om Carbonite, BackBlaze, CrashPlan of Mozy Home eens te bekijken.