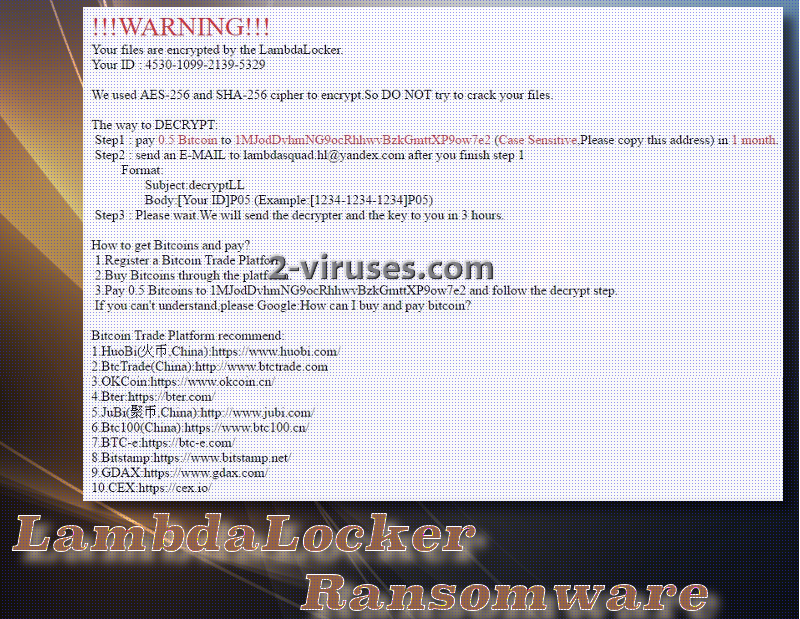

Net vorige week werd er een crypto-virus gedetecteerd, dat geïnspireerd is op het Griekse alfabet. Lambda is er de elfde letter van, maar de interpretatie van deze titel stopt hier niet: Lambda wordt vaak gebruikt in een uitdrukking bij computer programmeren Nu werd, Lambda opgemerkt als een deel van ransomware naam: LambdaLocker. Het uit zich met het kwellen van gebruikers hun bestanden met een combinatie van AES-256 en SHA-256 codes, maar veiligheid specialisten stellen dat het eerder een combinatie is van AES en RSA. Het LambdaLocker virus is uit op het geld van mensen wereldwijd. Aangezien Engels en Chinees de toonaangevende talen zijn, is het mogelijk dat bijna elke geïnfecteerde gebruiker de betekenis van de berichten begrijpt. Zoals te verwachten viel, vragen de hackers een losgeld om de bestanden te herstellen nadat deze versleuteld werden. Natuurlijk zeggen we je dat je niet mag betalen. Het vastgestelde bedrag is 0,5 BTC wat overeenstemt met 512,50 US-dollars. Hackers vertellen de mensen dat ze hen de bitcoins binnen de maand moeten toesturen, wat een relatief lange periode is. Meestal hebben dit soort infecties meer haast en vragen ze dat de betaling binnen een paar uren gebeurt. Het 1MJodDvhmNG9ocRhhwvBzkGmttXP9ow7e2 bitcoin adres wacht op het slachtoffer om het te vullen met bitcoins.

Tendensen van de LambdaLocker ransomware

We hebben er goede hoop op dat het LambdaLocker virus zijn plannen nog niet succesvol heeft kunnen uitvoeren en dat belangrijke informatie over deze ransomware dreiging de slachtoffers tijdig bereikt. Na het lezen van zijn losgeldbrief kan je misschien wat van slag zijn. Dit virus doet echt zijn best om mensen te laten geloven dat de enige redding voor hun bestanden het aanvaarden van de betaling is. Van andere bestand-recovery opties wordt gezegd dat ze de versleutelde data permanent zullen ruineren.

Maar hoe infiltreert het LambdaLocker virus nu computers? Wel, dit gebeurt dankzij exploit kits en enorme spamcampagnes. Als je het aandurft een beet te nemen uit deze vergiftigde taart, zal je hele systeem de gevolgen dragen. De data die gevonden wordt op de harde schijf zal niet onmiddellijk worden versleuteld, maar de ransomware infecties moeten niet veel taken uitvoeren voordat de versleuteling plaatsvindt. Nadat de payload van het LambdaLocker virus op een apparaat werd geplaatst, zal het een geniepige strategie volgen. Het zal Windows Register Waarden wijzigen zodat zijn kwaadaardig uitvoeringsbestand samen met andere toepassingen wordt opgestart. Als het actief wordt op de achtergrond kan het zijn C&C-server contacteren, met de melding dat een nieuw slachtoffer werd gevonden en dan pas starten met de versleuteling. Voordat dit laatste start, moet het LambdaLocker virus selecteren welke bestanden te versleutelen. Het kan zich richten op verschillende bestandstypes, maar hebben gelijk te geloven dat ransomware virussen niet als eerste bestanden versleutelen die de werking van de computer in gedrang brengen. Daarom worden bestanden in bepaalde mappen vermeden. De data die echter wel versleuteld wordt zal een bijkomende extensie mogen verwelkomen: .lambda_l0cked. Deze markering zal duidelijk aangeven welke uitvoeringsbestanden versleuteld werden. Een bizarre extensie zal echter niet het enige zijn wat je opmerkt: de READ_IT.hTmL losgeldbrief zal geopend worden in je favoriete browser voor je om te lezen.

Bestanden versleuteld door de LambdaLocker ransomware: wat kan gedaan worden om ze te herstellen?

We beloven je niets, maar het is belangrijk om niet te wanhopen en dat er een gratis bestand-recovery tool uitgebracht zal worden voor de LambdaLocker ransomware. Aangezien je een volledige maand krijgt om te betalen, zullen experten tijd hebben om deze variant te analyseren en een betrouwbare decoder te ontwerpen. Tot dit gebeurd word je aangeraden om te controleren of de ransomware de Shadow Volume kopieën verwijderde. Tot op een bepaalde hoogte kunnen ook universele bestand recovery tools werken. Het maakt niet uit hoe hard je de bestanden nodig hebt, het betalen van 0,5 BTC is een foute beslissing. Contacteer de hackers niet via [email protected]. Als je een back-up hebt van je bestanden, kan je de data van hier herstellen. Indien niet raden we je aan om de eerder vermelde opties te proberen. Denk eraan dat het beschikken over kopieen van je bestanden een enorm voordeel is in de strijd met ransomware virussen.

De LambdaLocker ransomware en zijn reis naar je apparaat

Ransomware virussen zijn in staat om verschillende zwendels te gebruiken voor hun verdeling. Eentje ervan is hun payload laten bezorgen door spam mail. Miljoenen mensen lopen elke dag gevaar en het succes van de hackers hangt ervan af of de ontvanger de uitvoeringsbestanden zal downloaden of niet. Als ze het doen, zal hun apparaat geïnfecteerd worden. Een andere truc is de socialenetwerksites. Je weet misschien dat er bizarre bijlagen verdeeld worden, zoals ‘hahayourmom.jpg’. Download zulke bijlagen niet. Daarnaast kan je ook getagd worden in een vreemde post, die je de een of andere uitermate verdachte link aanbeveelt. Exploit kit zijn de derde helper die de reis van malware wat makkelijker kunnen maken.

Aangezien we de meest essentiële aspecten van het LambdaLocker virus besproken hebben, moeten we verdergaan met de verwijdering ervan. Je kan Spyhunter of Hitman gebruiken voor de verwijdering ervan. Meer details over handmatige verwijdering en decodering vind je hieronder.

Lambdalocker Ransomware snelkoppelingen

- Tendensen van de LambdaLocker ransomware

- Bestanden versleuteld door de LambdaLocker ransomware: wat kan gedaan worden om ze te herstellen?

- De LambdaLocker ransomware en zijn reis naar je apparaat

- Automatische tools Malware verwijderen

- Hoe LambdaLocker ransomware verwijderen via het Systeemherstel?

- 1. Herstart je computer in Veilige Modus met Opdracht Prompt

- 2. Complete verwijdering van LambdaLocker ransomware

- 3. Herstel door LambdaLocker ransomware aangetaste bestanden met “Shadow Volume Copies”

Automatische tools Malware verwijderen

(Win)

Opmerking: Spyhunter proef levert detectie van parasieten zoals Lambdalocker Ransomware en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Opmerking: Combo Cleaner proef levert detectie van parasieten zoals Lambdalocker Ransomware en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar,

Hoe LambdaLocker ransomware verwijderen via het Systeemherstel?

1. Herstart je computer in Veilige Modus met Opdracht Prompt

voor Windows 7 / Vista/ XP

- Start → Afsluiten → Herstarten → OK.

- Druk herhaaldelijk op de F8 toets tot het Geavanceerde Boot Opties venster verschijnt.

- Kies Veilige Modus met Opdracht Prompt.

voor Windows 8 / 10

- Druk op Aan/Uit op Windows aanmeldscherm. Druk dan op de Shift toets en hou hem ingedrukt en klik op Herstarten.

- Kies probleemoplossing → Geavanceerde Opties → Opstart instellingen en klik op herstarten.

- Terwijl het laadt, selecteer Veilige Modus met Opdracht Prompt inschakelen uit de lijst van Opstart Instellingen.

Systeembestanden en instellingen herstellen.

- Als de Opdracht Prompt modus laadt, geef je cd herstel in en druk op Enter.

- Geef dan rstrui.exe in en druk opnieuw op Enter.

- Klik op “Volgende” in het venster dat verscheen.

- Selecteer één van de Herstelpunten die beschikbaar zijn voor dat LambdaLocker virus je systeem geïnfiltreerd heeft en klik dan op “Volgende”.

- Om het Systeemherstel te starten klik je op “Ja”.

2. Complete verwijdering van LambdaLocker ransomware

Na het herstellen van je systeem, is het aangeraden om je computer te scannen met een anti-malware programma, zoals Spyhunter en verwijder alle kwaadaardige bestanden die gerelateerd zijn aan LambdaLocker virus.

3. Herstel door LambdaLocker ransomware aangetaste bestanden met “Shadow Volume Copies”

Als je de Systeemherstelfunctie niet gebruikt, kan shadow copy momentopnamen gebruiken. Deze bewaren kopieën van je bestanden op het tijdstip dat de systeemherstel momentopname aangemaakt werd. Meestal probeert LambdaLocker virus om alle Shadow Volume Copies te verwijderen, dus het kan zijn dat deze methode niet op alle computers werkt.

Shadow Volume Copies zijn enkel beschikbaar voor Windows XP Service Pack 2, Windows Vista, Windows 7, en Windows 8. Er zijn twee manieren om je bestanden te herstellen via Shadow Volume Copy. JE kan dit doen via ‘native Windows Previous Versions’ of via Shadow Explorer.

a) Native Windows Previous VersionsRechtermuisklik op een gecodeerd bestand en selecteer Eigenschappen>Vorige versies tab. Nu zal je alle beschikbare kopieën van dat specifiek bestand en het tijdstip wanneer het opgeslagen werd in een Shadow Volume Copy. Kies de versie van het bestand dat je wil herstellen en klik op Copy als je het in dezelfde map als die van jou wil bewaren, of Herstellen als je het bestaande, gecodeerde bestand wilt. Als je eerst de inhoud van het bestand wilt zien, klik dan gewoon op openen.

Het is een gratis programma dat je online kan vinden. Je kan ofwel de volledige of de draagbare versie van Shadow Explorer downloaden. Open het programma. Selecteer in de linker bovenhoek de schijf waar het bestand waar je naar opzoek bent bewaard werd. Je zal alle mappen op die schijf te zien krijgen. Om een volledige map op te halen, rechtermusiklik er op en selecteer “Exporten”. Kies dan de locatie waar je het wilt bewaren.

Opmerking: In veel gevallen is het onmogelijk om de bestanden die aangetast werden door moderne ransomware te herstellen. Daarom raad ik aan om een degelijke cloud back-up software te gebruiken uit voorzorg. We raden je aan om Carbonite, BackBlaze, CrashPlan of Mozy Home eens te bekijken.