Er werd opgemerkt dat er een nieuw type van ransomware, genaamd “Scarab Ransomware”, momenteel op grote schaal verdeeld wordt. Deze ransomware wordt verdeeld door een malspam campagne en hiervoor wordt gebruik gemaakt van de Necrus botnet. Hoewel het exacte aantal nog niet gekend is, is het duidelijk dat meer dan 10 miljoen kwaadaardige e-mails op deze manier reeds verzonden werden en dit aantal neemt nog steeds toe. De cybercriminelen achter dit virus zijn erin geslaagd om meer dan 3 miljoen e-mails te versturen in enkel 4 uur, wat zeer indrukwekkend is. Gebaseerd op de manier waarop dit virus verspreid wordt, doet het een beetje denken aan de Jaff ransomware infectie.

Het Scarab Virus – ontdekt in juni, actief in november

Als je denkt dat deze Scarab ransomware iets nieuws is, dan heb je het mis – het werd voor het eerst ontdekt in juni, door de cyber beveiligingsonderzoeker Michael Gillespie. Dus waarom hebben we het nu, een paar maanden later, pas over? Vooral omdat het niet echt actief was tot en met nu. Nu, het is een beetje aangepast en de uiteindelijke versie is zelfs nog gevaarlijker.

Als we het hebben over de verdeling – moeten we zeggen dat de payload van dit virus komt als een bijlage aan een e-mail met het onderwerp “Gescanned van *willekeurige bedrijfsnaam*”. Waarschijnlijk zullen e rook verschillende afbeeldingen en een .zip bestand aan toegevoegd zijn. Het openen van dit .zip bestand is alles wat nodig is om geïnfecteerd te worden. Hierna zal de payload automatisch op de computer worden geplaatst en daarna worden de kwaadaardige bestanden gedownload.

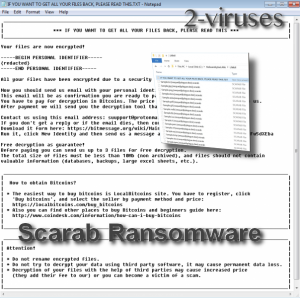

Van zodra het Scarab virus op je system zit, zal het versleutelingsproces automatisch starten – de unieke extensie .[[email protected]].scarab zal toegevoegd worden aan elk persoonlijk bestand bewaard op de computer, hierdoor worden ze volledig nutteloos. Het is niet geweten welke soort codering gebruikt wordt door Scarab, wat het ook moge zijn er is momenteel geen tool beschikbaar om deze bestanden te decoderen.

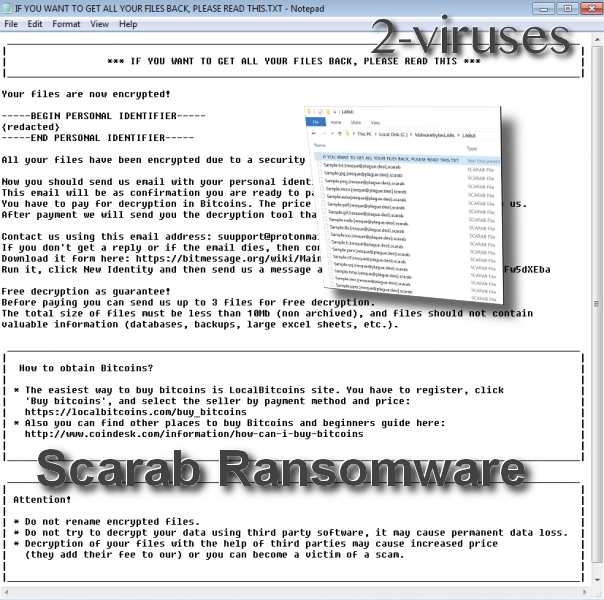

Zoals gebruikelijk is zal na het versleutelen de Scarab ransomware een losgeldbrief aanmaken, genaamd “ALS U AL UW BESTANDEN TERUG WILT, LEES DAN DIT .TXT” en deze in elke map met versleutelde bestanden en op het bureaublad plaatsen. Hier volgt de originele tekst van de losgeldbrief:

*** ALS U AL UW BESTANDEN TERUG WILT, LEES DAN DIT ***

U bestanden werden versleuteld!

Al uw bestanden warden versleuteld vanwege een beveiligingsprobleem op uw pc.

Nu moet u ons een mail sturen met uw persoonlijke identificatie.

Deze mail dient als bevestiging dat u bereid bent te betalen voor een decoderingssleutel.

U moet betalen in Bitcoins voor het decoderen. Het bedrag is afhankelijk van hoe snel u ons mailt.

Na betaling zullen wij u het decodering tool sturen wat al uw bestanden zal decoderen.

Contacteer ons via dit e-mailadres: [email protected]

Gratis decodering als garantie!

Voor u betaalt kunt u ons tot 3 bestanden sturen voor een gratis decodering.

De totale grootte van deze bestanden moet minder dan 10Mb (niet gearchiveerd) zijn, en de bestanden mogen geen waardevolle informatie bevatten (databases, back-ups, grote excel werkbladen, enz.).

| Hoe Bitcoins verkrijgen?

| * De gemakkelijkste manier om Bitcoins te kopen is de LocalBitcoins site. U moet registreren, klik op

| ‘Koop bitcoins’, en selecteer de verkoper op betalingsmethode en prijs:

| hxxps://localbitcoins.com/buy_bitcoins

| * U kunt hier ook andere plaatsen vinden om Bitcoins te kopen alsook een starter handleiding:

| hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins

| Opgepast!

| * Hernoem de versleutelde bestanden niet.

| * Probeer niet om uw data te decoderen met software van derden, dit kan voor permanent data verlies zorgen.

| * Het decoderen van je bestanden met de hulp van derden kan de prijs verhogen

| (zij voegen hun vergoeding toe aan de onze) of u kunt gescammed worden.

Een ongeziene techniek gebruikt door deze ransomware is – ze onthullen het bedrag van het losgeld niet en informeren in de plaats daarvan de gebruikers dat het bedrag van het losgeld rechtstreeks afhangt van hoe snel de gebruiker de cybercriminelen contacteert via de e-mail [email protected].

We raden je aan dit niet te doen omdat je gewoon gescammed kan worden. We zijn op de hoogte van meerdere gevallen waarbij de gebruikers gewoon genegeerd werden na het betalen van het losgeld.

Meestal is de beste manier om, om te gaan met ransomware, je computer herstellen naar een vorige datum. In dit geval is dit echter niet mogelijk omdat Scarab een commando uitvoert dat de recovery eigenschap op het Windows systeem uitschakelt. Dit betekent dat de enige manier om je bestanden te herstellen het gebruiken van een back-up is vanop een externe harde schijf of cloud, volgens onze systeemherstel instructies. Als je echter zo geen bestand hebt is ook dit niet mogelijk.

Hoewel de Scarab ransomware zich na het versleutelen automatisch verwijdert, bestaat de kans dat sommige kwaadaardige bestanden die geassocieerd zijn aan deze infectie achterblijven op je computer. Het spreekt voor zich dat ook deze verwijdert moeten worden en de beste manier om dit te doen is het downloaden van een betrouwbare anti-malware toepassing, zoals Spyhunter en er je computer mee scannen. Beide toepassingen zullen automatisch alle kwaadaardige toepassingen van je computer verwijderen en het system ook toekomstgericht beschermen tegen gelijkaardige virussen.

Je moet weten dat geen enkel anti-malware tool in staat zal zijn om bestanden versleuteld door de Scarab ransomware te decoderen – het wordt enkel gebruikt om kwaadaardige bestanden van het systeem te verwijderen.

Scarab Ransomware snelkoppelingen

- Het Scarab Virus – ontdekt in juni, actief in november

- Automatische tools Malware verwijderen

- Hoe Scarab Ransomware verwijderen via het Systeemherstel?

- 1. Herstart je computer in Veilige Modus met Opdracht Prompt

- 2. Complete verwijdering van Scarab Ransomware

- 3. Herstel door Scarab Ransomware aangetaste bestanden met “Shadow Volume Copies”

Automatische tools Malware verwijderen

(Win)

Opmerking: Spyhunter proef levert detectie van parasieten zoals Scarab Ransomware en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Opmerking: Combo Cleaner proef levert detectie van parasieten zoals Scarab Ransomware en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar,

Hoe Scarab Ransomware verwijderen via het Systeemherstel?

1. Herstart je computer in Veilige Modus met Opdracht Prompt

voor Windows 7 / Vista/ XP

- Start → Afsluiten → Herstarten → OK.

- Druk herhaaldelijk op de F8 toets tot het Geavanceerde Boot Opties venster verschijnt.

- Kies Veilige Modus met Opdracht Prompt.

voor Windows 8 / 10

- Druk op Aan/Uit op Windows aanmeldscherm. Druk dan op de Shift toets en hou hem ingedrukt en klik op Herstarten.

- Kies probleemoplossing → Geavanceerde Opties → Opstart instellingen en klik op herstarten.

- Terwijl het laadt, selecteer Veilige Modus met Opdracht Prompt inschakelen uit de lijst van Opstart Instellingen.

Systeembestanden en instellingen herstellen.

- Als de Opdracht Prompt modus laadt, geef je cd herstel in en druk op Enter.

- Geef dan rstrui.exe in en druk opnieuw op Enter.

- Klik op “Volgende” in het venster dat verscheen.

- Selecteer één van de Herstelpunten die beschikbaar zijn voor dat Scarab Ransomware je systeem geïnfiltreerd heeft en klik dan op “Volgende”.

- Om het Systeemherstel te starten klik je op “Ja”.

2. Complete verwijdering van Scarab Ransomware

Na het herstellen van je systeem, is het aangeraden om je computer te scannen met een anti-malware programma, zoals Spyhunter en verwijder alle kwaadaardige bestanden die gerelateerd zijn aan Scarab Ransomware.

3. Herstel door Scarab Ransomware aangetaste bestanden met “Shadow Volume Copies”

Als je de Systeemherstelfunctie niet gebruikt, kan shadow copy momentopnamen gebruiken. Deze bewaren kopieën van je bestanden op het tijdstip dat de systeemherstel momentopname aangemaakt werd. Meestal probeert Scarab Ransomware om alle Shadow Volume Copies te verwijderen, dus het kan zijn dat deze methode niet op alle computers werkt.

Shadow Volume Copies zijn enkel beschikbaar voor Windows XP Service Pack 2, Windows Vista, Windows 7, en Windows 8. Er zijn twee manieren om je bestanden te herstellen via Shadow Volume Copy. JE kan dit doen via ‘native Windows Previous Versions’ of via Shadow Explorer.

a) Native Windows Previous VersionsRechtermuisklik op een gecodeerd bestand en selecteer Eigenschappen>Vorige versies tab. Nu zal je alle beschikbare kopieën van dat specifiek bestand en het tijdstip wanneer het opgeslagen werd in een Shadow Volume Copy. Kies de versie van het bestand dat je wil herstellen en klik op Copy als je het in dezelfde map als die van jou wil bewaren, of Herstellen als je het bestaande, gecodeerde bestand wilt. Als je eerst de inhoud van het bestand wilt zien, klik dan gewoon op openen.

Het is een gratis programma dat je online kan vinden. Je kan ofwel de volledige of de draagbare versie van Shadow Explorer downloaden. Open het programma. Selecteer in de linker bovenhoek de schijf waar het bestand waar je naar opzoek bent bewaard werd. Je zal alle mappen op die schijf te zien krijgen. Om een volledige map op te halen, rechtermusiklik er op en selecteer “Exporten”. Kies dan de locatie waar je het wilt bewaren.

Opmerking: In veel gevallen is het onmogelijk om de bestanden die aangetast werden door moderne ransomware te herstellen. Daarom raad ik aan om een degelijke cloud back-up software te gebruiken uit voorzorg. We raden je aan om Carbonite, BackBlaze, CrashPlan of Mozy Home eens te bekijken.