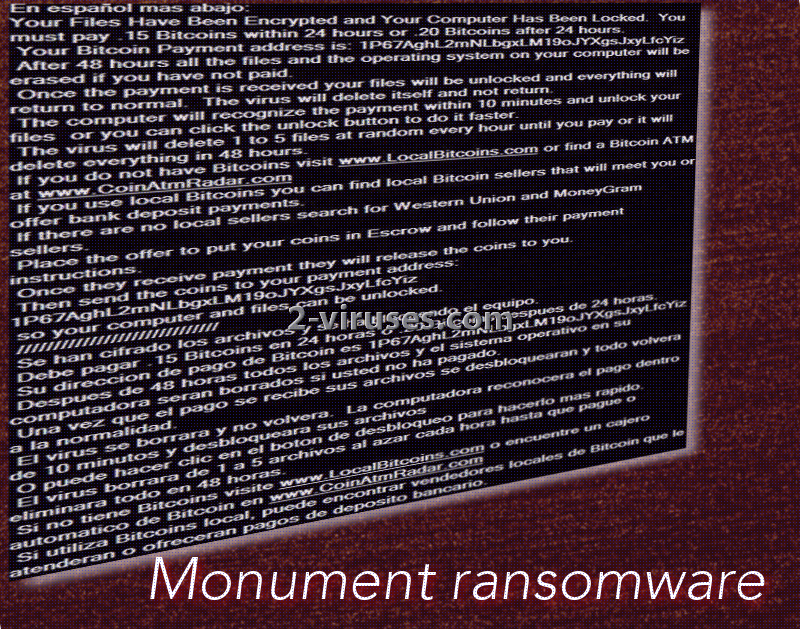

Het Monument crypto-virus heeft meerdere namen die beveiliging onderzoekers gebruiken om ernaar te refereren. DarkLocker, Monument ransomware of een virus, is nauw gerelateerd aan het oude JigSaw sample. Daarnaast bevat de recentelijk ontdekte dreiging ook nog elementen uit de Spaanse taal aangezien veel beweringen in de losgeldbrief in deze taal werden geschreven. Vanwege de combinatie van eisen in het Engels en Spaans, vermoeden we dat veel mensen het doelwit vormen van de Monument ransomware. Deze versie bevat een schermvergrendeling eigenschap, wat betekent dat je bestanden niet alleen versleuteld worden maar ook verzegeld. Gedurende de eerste 24 uur van de infectie vragen de cybercriminelen om 155,30 US Dollars (0,15 BTC) naar de volgende bitcoin wallet te sturen: 1P67AghL2mNLbgxLM19oJYXgsJxyLfcYiz. Na de tweede dag van de infectie zal het losgeld aandikken tot 205,80 (0,20 BTC).

Onderzoek naar de Monument ransomware

Het Monument crypto-virus is niet je typische ransomware: het versleuteld niet enkel je bestanden, het vergrendeld ook de toegang tot het systeem van het geïnfecteerde apparaat, maar beschuldigt je ook van het kijken naar online porno. De schermvergrendeling eigenschap stelt dat een persoon moet stoppen met zichzelf bloot te stellen aan pornografie. We hebben een vermoeden dat deze, meestal gevaarlijke, inhoud de oorzaak is van de Monument infectie. Als je sites bezoekt die pornografisch materiaal bevatten, moet je beseffen dat deze sites advertenties bevatten die mogelijk besmet zijn met malware.

Volgens de, door het Monument virus, gebruikte schermvergrendeling, worden er 1 tot 5 bestanden verwijdert als er niet betaald wordt binnen het uur. Geleidelijk aan, na 48 uur en het slachtoffer de bitcoins niet overmaakte, zal zijn besturingssysteem en data volledig gewist worden. Aangezien het verlies van al je waardevolle data een zeer verontrustende bedreiging is en de hackers niet zo’n hoge som vragen, zijn mensen geneigd te betalen.

Het Monument virus zal, voor het iets anders onderneemt, de infiltratie als zijn hoofddoel zien. Nadat de payload op het apparaat werd geplaats, zullen de Windows Registerwaarden gewijzigd worden om twee bestanden op te starten: can.exe en winlk.exe. Er moet nog worden bepaald welke code gebruikt wordt voor het versleutelen van de bestanden. Ook hebben we geen weet van extensies die zouden worden toegevoegd aan de versleutelde bestanden door de Monument ransomware.

Wat met bestanden die geruïneerd werden door de Monument ransomware?

Het Monument crypto-virus zal bestanden versleutelen met een populaire tool voor codering. Om te voorkomen dat je bestanden geleidelijk aan verwijderd worden, wordt er verwacht dat je bitcoins betaald. Als je echt wanhopig bent, denken we niet dat er een manier is om het betalen volledig uit je hoofd te praten. We kunnen echter maar proberen. Het is best mogelijk dat de cybercriminelen enkel geïnteresseerd in het ontvangen van geld en je systeem of bestanden niet zullen herstellen. Aangezien des te langer het duurt voor je betaald, des te meer bestanden verwijderd worden moet je proberen toegang te krijgen tot je systeem. De onderstaande aanbevelingen kunnen helpen. Zolang je de pc volledig kan opstarten, mag je niet aarzelen om een volledige systeemscan uit te voeren en de infectie te verwijderen met Spyhunter of Hitman

Acties die kunnen leiden tot de Monument ransomware

Het is mogelijk dat het bezoeken van dubieuze domeinen geleid heeft tot deze ransomware infectie. Door het openen van pagina’s die veel advertenties bevatten en bezoekers omleiden naar nog meer dubieuze domeinen, kan je het Monument virus binnenkrijgen. Stel jezelf niet bloot aan virussen en bezoek enkel gerespecteerde domeinen. Daarnaast kunnen de cybercriminelen die de Monument screen-locker ontworpen hebben ook spam campagnes starten om de payload van hun creatie te verdelen. Lees of download geen bijlagen van willekeurige mails, zeker niet deze uit de spam map.

De Monument Ransomware snelkoppelingen

- Onderzoek naar de Monument ransomware

- Wat met bestanden die geruïneerd werden door de Monument ransomware?

- Acties die kunnen leiden tot de Monument ransomware

- Automatische tools Malware verwijderen

- Hoe De Monument ransomware verwijderen via het Systeemherstel?

- 1. Herstart je computer in Veilige Modus met Opdracht Prompt

- 2. Complete verwijdering van DarkLocker ransomware

- 3. Herstel door De Monument ransomware aangetaste bestanden met “Shadow Volume Copies”

Automatische tools Malware verwijderen

(Win)

Opmerking: Spyhunter proef levert detectie van parasieten zoals De Monument Ransomware en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Opmerking: Combo Cleaner proef levert detectie van parasieten zoals De Monument Ransomware en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar,

Hoe De Monument ransomware verwijderen via het Systeemherstel?

1. Herstart je computer in Veilige Modus met Opdracht Prompt

voor Windows 7 / Vista/ XP

- Start → Afsluiten → Herstarten → OK.

- Druk herhaaldelijk op de F8 toets tot het Geavanceerde Boot Opties venster verschijnt.

- Kies Veilige Modus met Opdracht Prompt.

voor Windows 8 / 10

- Druk op Aan/Uit op Windows aanmeldscherm. Druk dan op de Shift toets en hou hem ingedrukt en klik op Herstarten.

- Kies probleemoplossing → Geavanceerde Opties → Opstart instellingen en klik op herstarten.

- Terwijl het laadt, selecteer Veilige Modus met Opdracht Prompt inschakelen uit de lijst van Opstart Instellingen.

Systeembestanden en instellingen herstellen.

- Als de Opdracht Prompt modus laadt, geef je cd herstel in en druk op Enter.

- Geef dan rstrui.exe in en druk opnieuw op Enter.

- Klik op “Volgende” in het venster dat verscheen.

- Selecteer één van de Herstelpunten die beschikbaar zijn voor dat Monument ransomware je systeem geïnfiltreerd heeft en klik dan op “Volgende”.

- Om het Systeemherstel te starten klik je op “Ja”.

2. Complete verwijdering van DarkLocker ransomware

Na het herstellen van je systeem, is het aangeraden om je computer te scannen met een anti-malware programma, zoals Spyhunter en verwijder alle kwaadaardige bestanden die gerelateerd zijn aan Monument virus.

3. Herstel door De Monument ransomware aangetaste bestanden met “Shadow Volume Copies”

Als je de Systeemherstelfunctie niet gebruikt, kan shadow copy momentopnamen gebruiken. Deze bewaren kopieën van je bestanden op het tijdstip dat de systeemherstel momentopname aangemaakt werd. Meestal probeert Monument ransomware om alle Shadow Volume Copies te verwijderen, dus het kan zijn dat deze methode niet op alle computers werkt.

Shadow Volume Copies zijn enkel beschikbaar voor Windows XP Service Pack 2, Windows Vista, Windows 7, en Windows 8. Er zijn twee manieren om je bestanden te herstellen via Shadow Volume Copy. JE kan dit doen via ‘native Windows Previous Versions’ of via Shadow Explorer.

a) Native Windows Previous VersionsRechtermuisklik op een gecodeerd bestand en selecteer Eigenschappen>Vorige versies tab. Nu zal je alle beschikbare kopieën van dat specifiek bestand en het tijdstip wanneer het opgeslagen werd in een Shadow Volume Copy. Kies de versie van het bestand dat je wil herstellen en klik op Copy als je het in dezelfde map als die van jou wil bewaren, of Herstellen als je het bestaande, gecodeerde bestand wilt. Als je eerst de inhoud van het bestand wilt zien, klik dan gewoon op openen.

Het is een gratis programma dat je online kan vinden. Je kan ofwel de volledige of de draagbare versie van Shadow Explorer downloaden. Open het programma. Selecteer in de linker bovenhoek de schijf waar het bestand waar je naar opzoek bent bewaard werd. Je zal alle mappen op die schijf te zien krijgen. Om een volledige map op te halen, rechtermusiklik er op en selecteer “Exporten”. Kies dan de locatie waar je het wilt bewaren.

Opmerking: In veel gevallen is het onmogelijk om de bestanden die aangetast werden door moderne ransomware te herstellen. Daarom raad ik aan om een degelijke cloud back-up software te gebruiken uit voorzorg. We raden je aan om Carbonite, BackBlaze, CrashPlan of Mozy Home eens te bekijken.