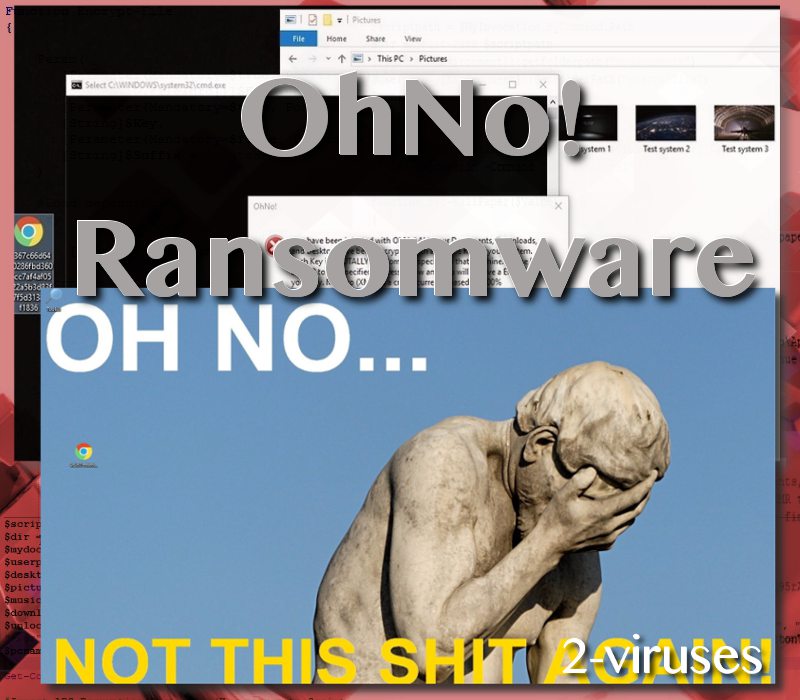

Het OhNo! ransomware virus werd gisteren gedetecteerd en scans gaven het, het etiket van Trojaan. Ransom. Op het eerste zicht, nemen beveiligingsexperten aan dat deze variant nog in de ontwikkelingsfase zit, net zoals CryForMe. Dit betekent dat ook het versleutelen van de bestanden nog niet voltooid werd en slachtoffers niet moeten vrezen dat hun bestanden onbruikbaar worden. Dit duurde echter niet lang. De ransomware pakt PowerShell modules uit die .NET AesManaged gebruikt voor het genereren van sleutels. We hebben een zeer nuttig artikel gepubliceerd over een gelijkaardig onderwerp: het helpen van gebruikers om ransomware te voorkomen en hun data te beveiligen tegen versleuteling.

Analyse van dit OhNo! computer virus

Verrassend genoeg wordt er gevraagd om het losgeld over te maken via Monero en niet Bitcoin. Zeer weinige exemplaren eisen het gebruik van de Monero crypto-munteenheid: Kirk en eBayWall. XMR wordt aangegeven als een volledig ontraceerbaar digitaal medium, welk bitcoin van zijn troon zou kunnen verstoten en het vervangen (CNBC).

Onderzoekers hebben eindelijk onthuld dat deze crypto-malware echt bestanden versleuteld met AES-codes. Dezelfde coderingstechniek wordt gebruikt door de Balbaz en MMM varianten van de ransomware. Het Ohno! virus versleuteld niet alle data op de pc, maar heeft specifieke locaties gekozen om bestanden te beschadigen. Waarschijnlijk worden alle document uitvoeringsbestanden versleuteld, samen met alle informatie opgeslagen op het bureaublad.

Daarnaast wordt ook de inhoud van de map “Downloads” volledig versleuteld. Omdat je alle verloren data opnieuw kan downloaden, wordt dit niet beschouwd als een vernietigende eigenschap. Hoewel het niet kunnen openen van bestanden met een .OhNo! extensie zeker een ongemak kan zijn. Zelfs als je deze uitvoeringsbestanden echt nodig hebt, mag je geen losgeld betalen (ZDNET).

Veel ransomware infecties doen zich voor als willekeurige uitvoeringsbestanden om hun echte doel te verhullen. In dit geval, hebben de ontwerpers van de OhNo! codeerder besloten zijn payload te vormen als een Google Chrome toepassing. Bovendien zal het crypto-virus ook je bureaubladachtergrond wijzigen. Er zijn een paar aanbevelingen over hoe mensen zouden moeten reageren nadat ze te weten kwamen dat er een ransomware opdook die al hun digitale data versleutelde.

Het verwijderen van de ransomware en het decoderen van de bestanden

Momenteel is er nog geen methode om de versleutelde bestanden te decoderen. We bieden je echter een aantal opties op het einde van dit artikel. We refereren naar de mogelijkheid om de Shadow Volume Copies te herstellen of het gebruiken van bestand recovery software. Er kan niet gegarandeerd worden dat deze technieken zullen werken, maar we hopen dat je ze wil proberen.

De beste oplossing zou echter het herstellen van je bestanden van op een back-up zijn. We herinneren onze lezers er continu aan dat hun waardevolle op meer dan één plaats moet worden bewaard. Bijvoorbeeld, je kan er een aantal opslaan op een USB-stick. Als je niet geloofd in de ransomware dreiging, maak dan een back-up voor als je computer crasht.

Het is cruciaal om één ding te onthouden: je moet ransomware en al zijn bestanden van je pc verwijderen. Dit moet je doen voor je de bestanden probeert te herstellen. Als je dit niet doet, kunnen de bestanden die hersteld werden opnieuw worden versleuteld. Verwijder ransomware met Reimage.

Sommige slachtoffers overwegen om het losgeld te betalen om hun bestanden terug te krijgen. In dit geval, eist het OhNo! virus 2 XMR, wat ongeveer 268.96 USD is. Hoewel de prijs niet erg hoog is, betekent het betalen ervan dat je toekomstige ransomware projecten sponsort. Als je besluit om te betalen, deel dan het decodering tool met beveiliging onderzoekers. Ze kunnen misschien een gratis tool maken voor toekomstige slachtoffers.

Ransomware infecties kunnen op verschillende manieren verspreid worden. Als eerste, lees geen mails van verdachte/onbekende bronnen. Het downloaden van bijlagen van mails met veel typo’s en onlogische beweringen is zeer gevaarlijk. Bescherm tevens je Remote Desktop Protocol en update software naar de recentste versies.

Ohno Ransomware Virus snelkoppelingen

- Analyse van dit OhNo! computer virus

- Het verwijderen van de ransomware en het decoderen van de bestanden

- Automatische tools Malware verwijderen

- Hoe OhNo! ransomware virus verwijderen via het Systeemherstel?

- 1. Herstart je computer in Veilige Modus met Opdracht Prompt

- 2. Complete verwijdering van OhNo! ransomware virus

- 3. Herstel door OhNo! ransomware virus aangetaste bestanden met “Shadow Volume Copies”

Automatische tools Malware verwijderen

(Win)

Opmerking: Spyhunter proef levert detectie van parasieten zoals Ohno Ransomware Virus en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Opmerking: Combo Cleaner proef levert detectie van parasieten zoals Ohno Ransomware Virus en helpt bijde verwijdering ervan gratis. beperkte proefversie beschikbaar,

Hoe OhNo! ransomware virus verwijderen via het Systeemherstel?

1. Herstart je computer in Veilige Modus met Opdracht Prompt

voor Windows 7 / Vista/ XP

- Start → Afsluiten → Herstarten → OK.

- Druk herhaaldelijk op de F8 toets tot het Geavanceerde Boot Opties venster verschijnt.

- Kies Veilige Modus met Opdracht Prompt.

voor Windows 8 / 10

- Druk op Aan/Uit op Windows aanmeldscherm. Druk dan op de Shift toets en hou hem ingedrukt en klik op Herstarten.

- Kies probleemoplossing → Geavanceerde Opties → Opstart instellingen en klik op herstarten.

- Terwijl het laadt, selecteer Veilige Modus met Opdracht Prompt inschakelen uit de lijst van Opstart Instellingen.

Systeembestanden en instellingen herstellen.

- Als de Opdracht Prompt modus laadt, geef je cd herstel in en druk op Enter.

- Geef dan rstrui.exe in en druk opnieuw op Enter.

- Klik op “Volgende” in het venster dat verscheen.

- Selecteer één van de Herstelpunten die beschikbaar zijn voor dat OhNo! ransomware virus je systeem geïnfiltreerd heeft en klik dan op “Volgende”.

- Om het Systeemherstel te starten klik je op “Ja”.

2. Complete verwijdering van OhNo! ransomware virus

Na het herstellen van je systeem, is het aangeraden om je computer te scannen met een anti-malware programma, zoals Spyhunter en verwijder alle kwaadaardige bestanden die gerelateerd zijn aan OhNo! ransomware virus.

3. Herstel door OhNo! ransomware virus aangetaste bestanden met “Shadow Volume Copies”

Als je de Systeemherstelfunctie niet gebruikt, kan shadow copy momentopnamen gebruiken. Deze bewaren kopieën van je bestanden op het tijdstip dat de systeemherstel momentopname aangemaakt werd. Meestal probeert OhNo! ransomware virus om alle Shadow Volume Copies te verwijderen, dus het kan zijn dat deze methode niet op alle computers werkt.

Shadow Volume Copies zijn enkel beschikbaar voor Windows XP Service Pack 2, Windows Vista, Windows 7, en Windows 8. Er zijn twee manieren om je bestanden te herstellen via Shadow Volume Copy. JE kan dit doen via ‘native Windows Previous Versions’ of via Shadow Explorer.

a) Native Windows Previous VersionsRechtermuisklik op een gecodeerd bestand en selecteer Eigenschappen>Vorige versies tab. Nu zal je alle beschikbare kopieën van dat specifiek bestand en het tijdstip wanneer het opgeslagen werd in een Shadow Volume Copy. Kies de versie van het bestand dat je wil herstellen en klik op Copy als je het in dezelfde map als die van jou wil bewaren, of Herstellen als je het bestaande, gecodeerde bestand wilt. Als je eerst de inhoud van het bestand wilt zien, klik dan gewoon op openen.

Het is een gratis programma dat je online kan vinden. Je kan ofwel de volledige of de draagbare versie van Shadow Explorer downloaden. Open het programma. Selecteer in de linker bovenhoek de schijf waar het bestand waar je naar opzoek bent bewaard werd. Je zal alle mappen op die schijf te zien krijgen. Om een volledige map op te halen, rechtermusiklik er op en selecteer “Exporten”. Kies dan de locatie waar je het wilt bewaren.

Opmerking: In veel gevallen is het onmogelijk om de bestanden die aangetast werden door moderne ransomware te herstellen. Daarom raad ik aan om een degelijke cloud back-up software te gebruiken uit voorzorg. We raden je aan om Carbonite, BackBlaze, CrashPlan of Mozy Home eens te bekijken.